Merhaba,

Offline Root CA sunucusunu yeni bir sunucuya taşıma işlemi… Benzetme ypaılacak olursa PKI mimarisinin kalp ameliyatı şeklinde tanımlanabilir. Bu yazımızda risk almadan bu işlemler nasıl yapılıyor bunlara değinmeye ve anlatmaya çalışıyor olacağız.

Root CA’in offline olması onu dünyadan izole eder ama zamanın ilerlemesinden ve donanımın eskimesinden korumaz. Sertifika zincirini bozmadan, güveni yeni bir sunucuya devretmenin vakti geldiğinde aşağıdaki işlemler ve dikkat edilmesi gerekenler sayesinde bu geçiş yapılabilir. Bu işe başlamadan önce aşağıdaki gibi bazı dikkat etmeniz gereken kurallar bulunur.

Dikkat edilmesi gereken kurallar :

-

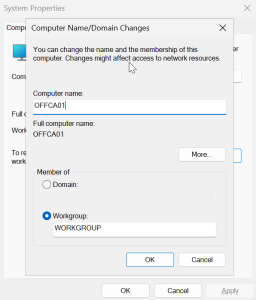

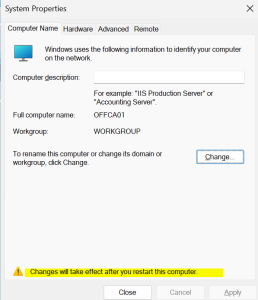

Aynı Hostname ve CA Name: Yeni sunucunun “Computer Name”i eskisiyle birebir aynı olmalıdır. CA ismi zaten veritabanından geleceği için değiştirilemez.

-

HSM vs. Software Key: Eğer anahtarlar bir HSM (Hardware Security Module) üzerindeyse, yeni sunucuya sadece HSM sürücülerini kurup CSP/KSP yapılandırmasını yapmanız gerekir. Eğer yazılımsal anahtar kullanılıyorsa, P12/PFX yedeği hayati önem taşır.

-

CRL ve AIA Yolları: Root CA offline olduğu için CRL (Sertifika İptal Listesi) yayınlama noktaları genelde bir file share veya HTTP sunucusudur. Bu yolların değişmediğinden emin olunmalıdır.

-

İzinler: Veritabanı ve log klasörlerindeki NTFS izinlerinin korunmasıda bir diğer önemli kuraldır.

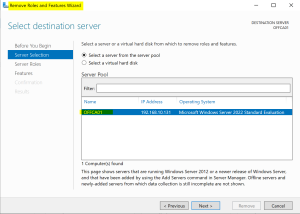

Geçiş işleminde önce ortam yapımın aşağıdaki gibi olduğunu belirtmek isterim.

| Virtual Machine | Role(s) | OS Type | IP Address | Subnet Mask | Preferred DNS Server |

| DC01.emre.local | DC & DNS – LDAP | Windows Server 2022 | 172.17.15.11 | 255.255.255.0 | 172.17.15.11 |

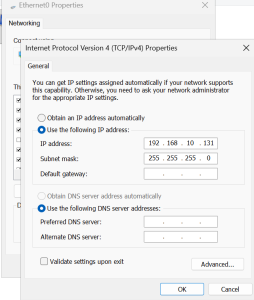

| OffCA01 | Standalone Offline Root CA | Windows Server 2022 | 192.168.10.131 | – | – |

| CA01.emre.local | Enterprise Issuing Subordinate CA | Windows Server 2022 | 172.17.15.12 | 255.255.255.0 | 172.17.15.11 |

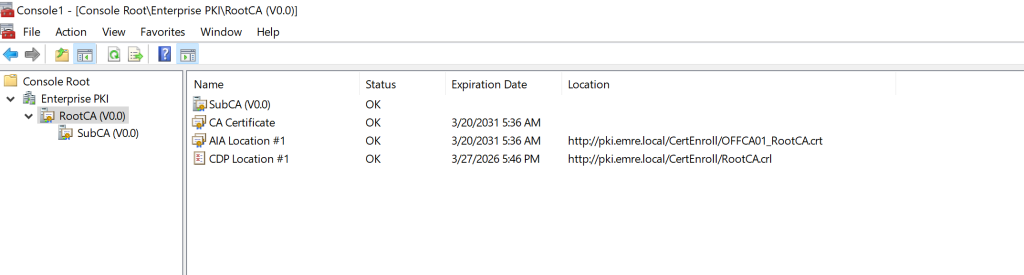

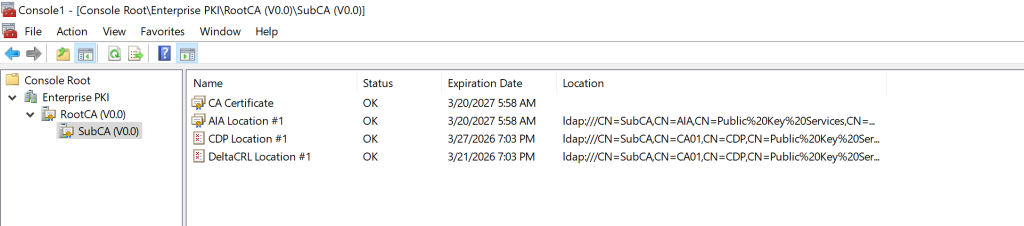

MMC üzerinden Enterprise PKI konsoluna da göz atacak olursak aşağıdaki resimdeki gibidir.

OffCA01 sunucusunu migrate ederek Windows Server 2025 işletim sistemini barındıran bir sunucu üzerine taşıma işlemini gerçekleştireceğiz.

Geçişimizi 4 başlıkta özetleyebirizi.

-

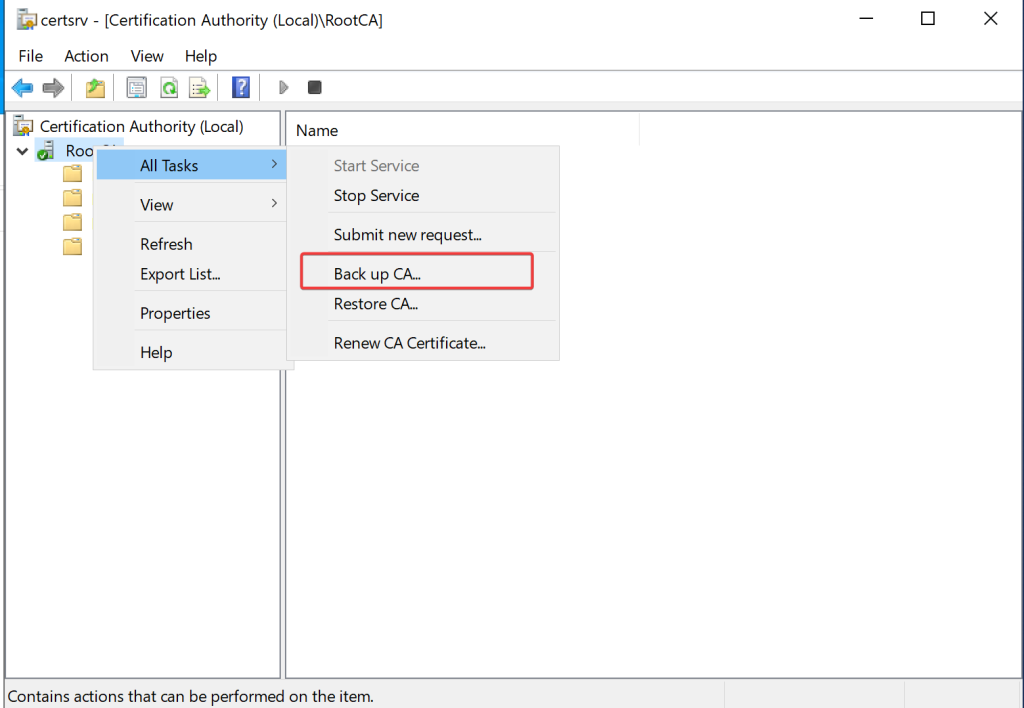

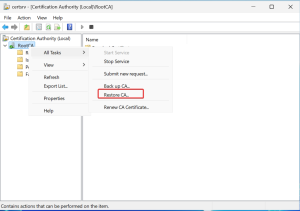

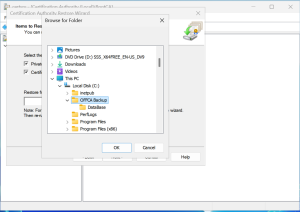

Eski Sunucuda Hazırlık ve Yedekleme

-

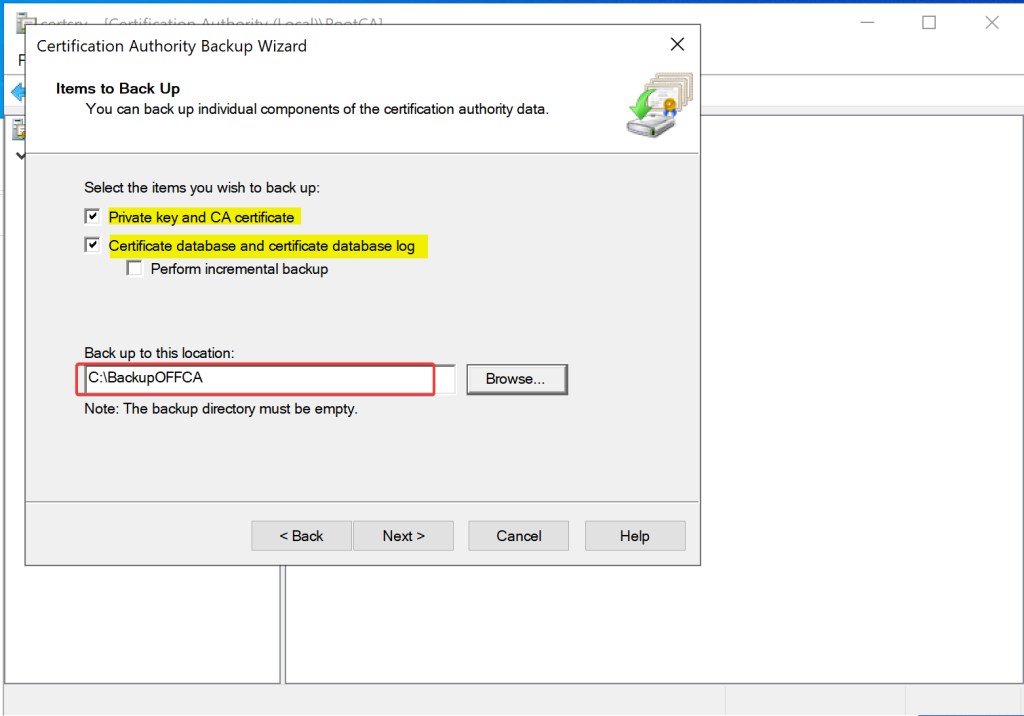

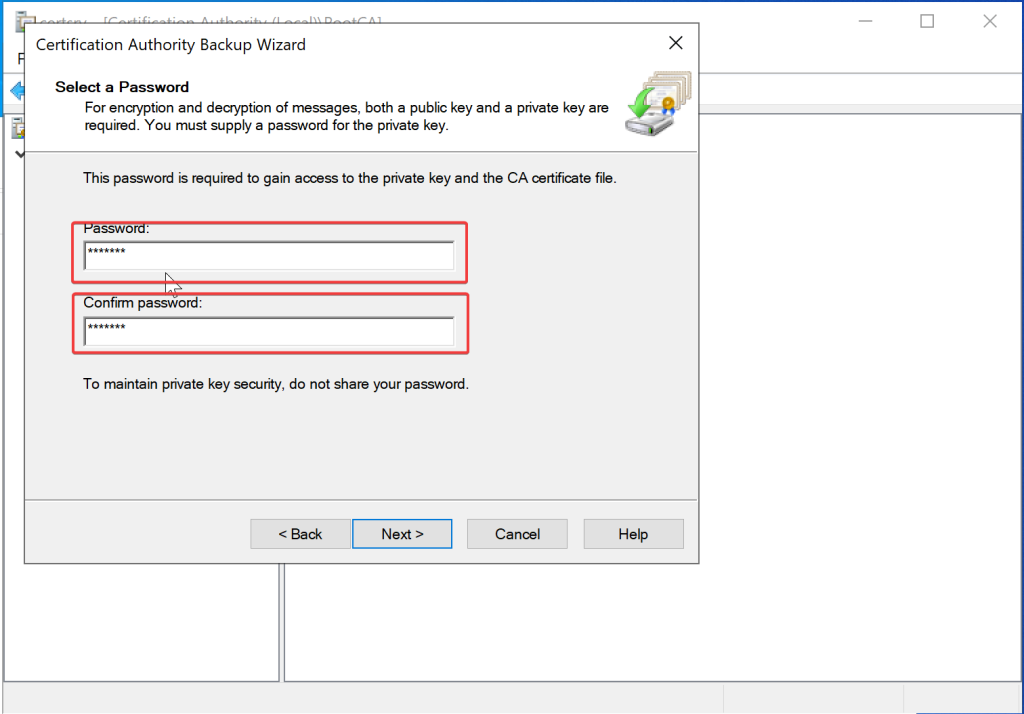

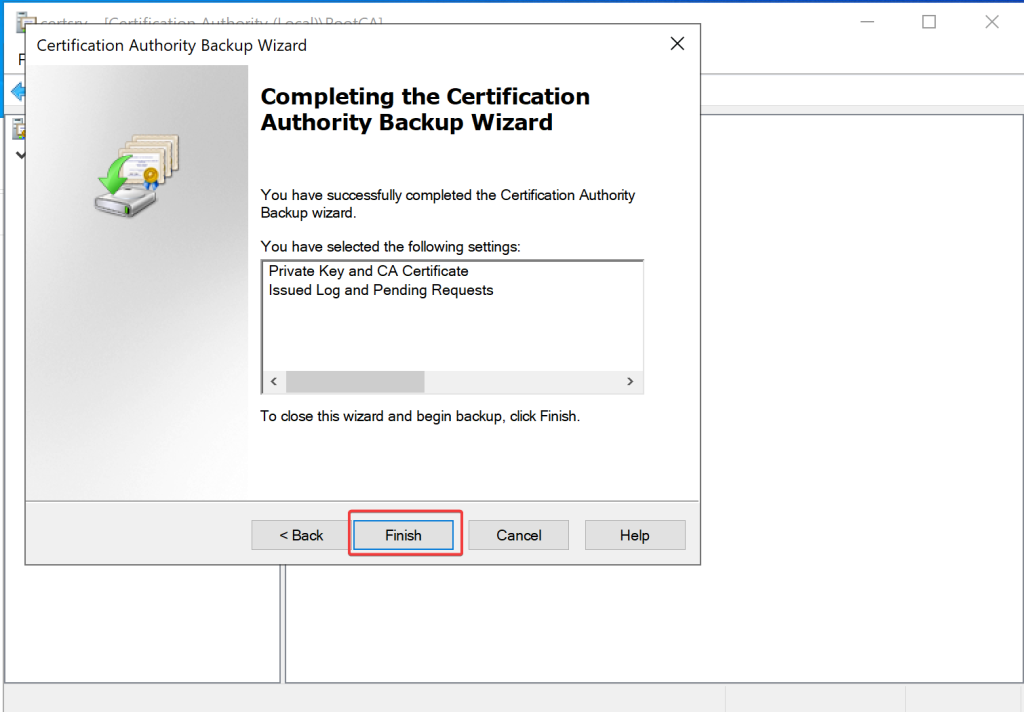

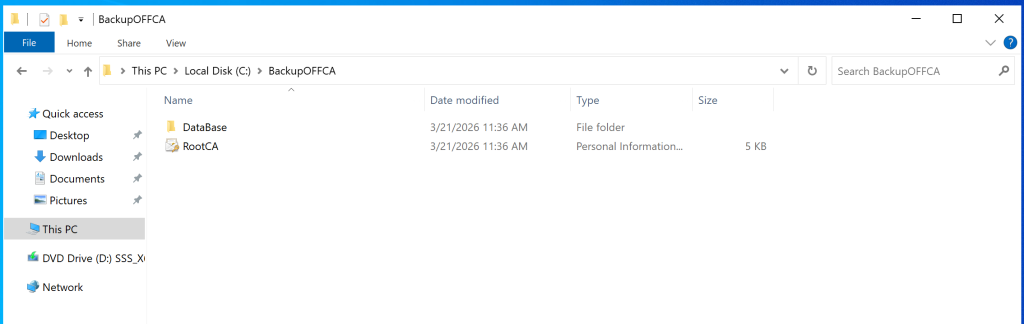

Bakup CA Database ve Private Key: Sağ tıklayıp “Backup CA” diyerek hem anahtarı hem de veritabanını parolalı bir şekilde yedekleyin.

-

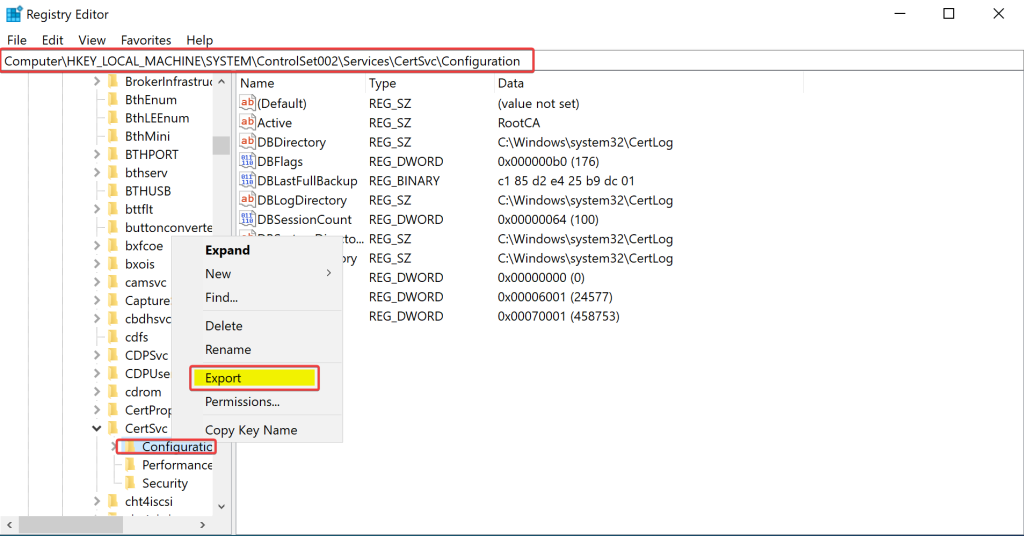

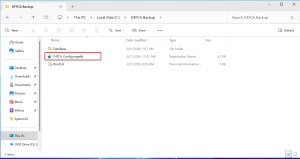

Registry Ayarları:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CertSvc\Configurationyolunu dışa aktarın. -

CAPolicy.inf: Eğer özel bir politika dosyanız varsa bunu mutlaka not edin.

Benim ortamımda herhangi bir ca policy yapılanması olmadığı için bu adımı geçiyorum. Fakat CA policy dosyanızı (eğer kullanıyor iseniz “C:\Windows” altında “capolicy.inf” dosya adıyla bulabilirsiniz. ‘C:\Windows\CaPolicy.inf’)

-

-

Eski Sunucunun Emekli Edilmesi

-

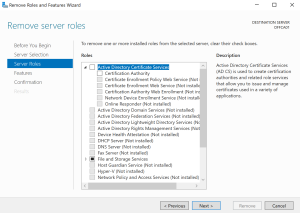

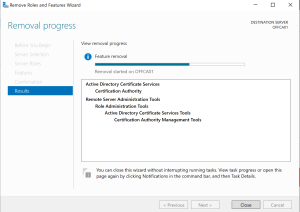

AD CS rolünü kaldırma işlemini gerçekleştirin.

Dosya yedeklerimi aldıktan sonra ca rolünü kaldırıyorum.

-

Sunucuyu kapatın. Rol kaldırımından sonra domaindeki makineler için domainden kaldırma işlemi uygulanır fakat Offline Root CA makinesi WORKGROUP çalışma alanında olduğundan böyle bir işleme gerek yok.

-

-

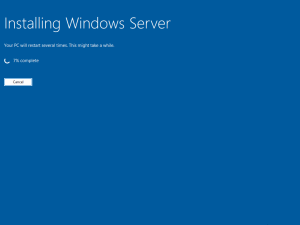

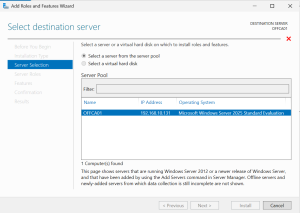

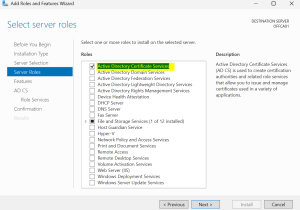

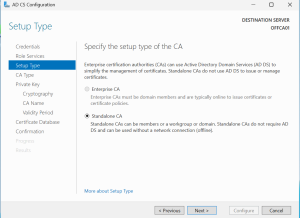

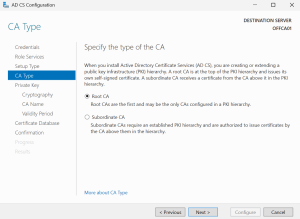

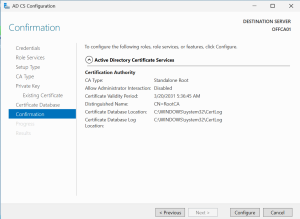

Yeni Sunucunun Kurulumu

-

İşletim sistemini kurun.

-

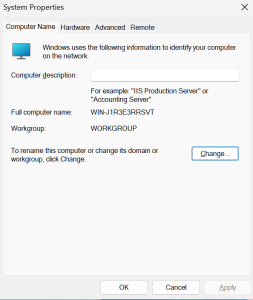

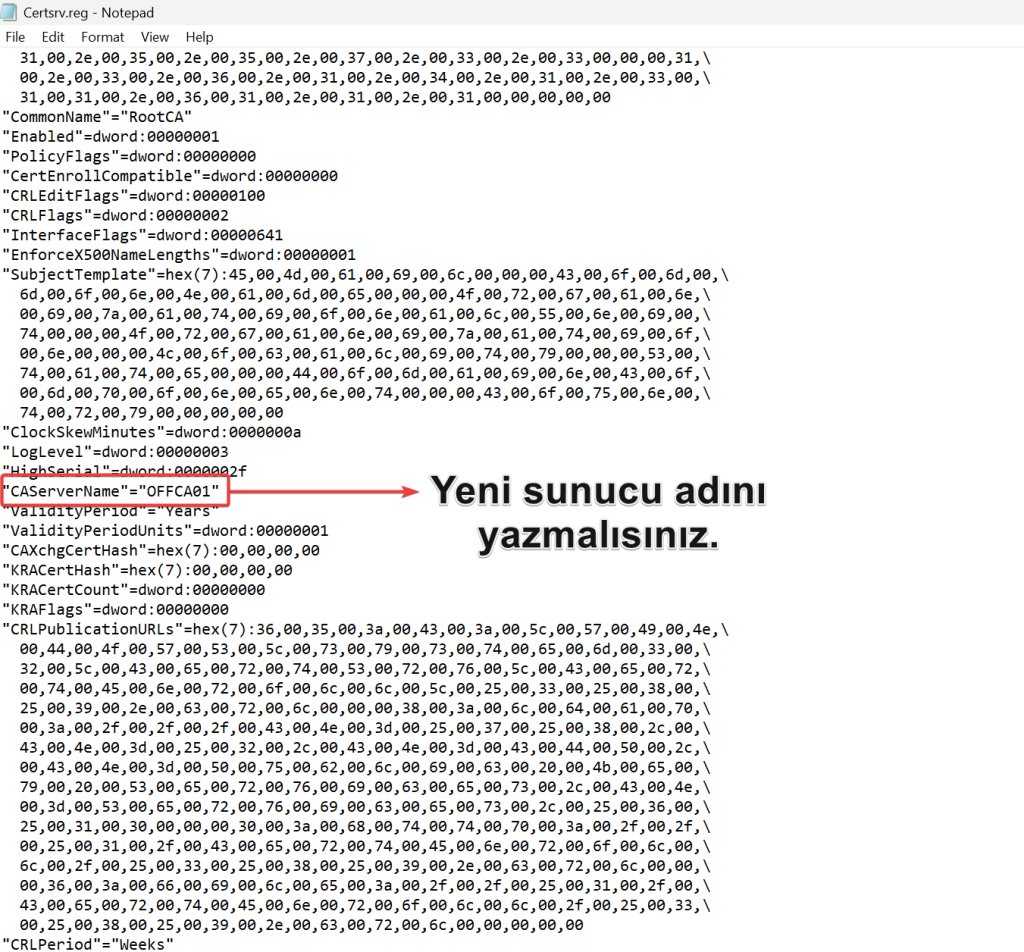

Hostname atamasını yapın. (Not : Ben zahmetsiz bir kurulum için aynı hostname bilgisini verdim. Fakat yeni sunucuyu farklı bir isim ile kurmak isterseniz aşağıdaki regedit import seçeneğindeki ufak değişikliği yapmanız gerekecektir.)

-

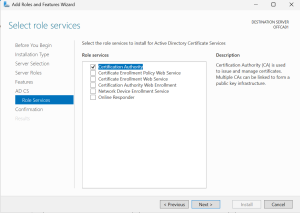

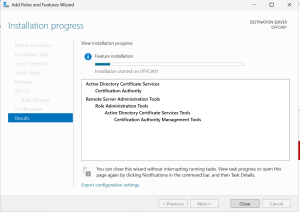

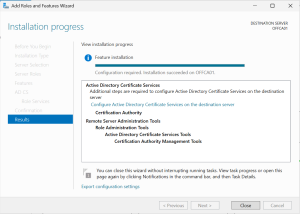

AD CS rolünü ekleyin ama henüz yapılandırmayın (Configure etmeyin).

-

-

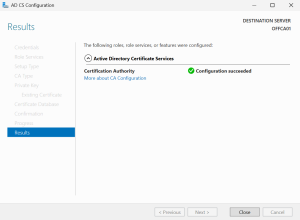

Restorasyon (Geri Yükleme)

-

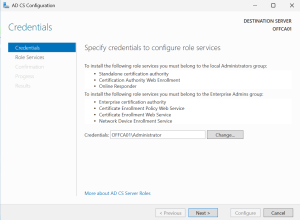

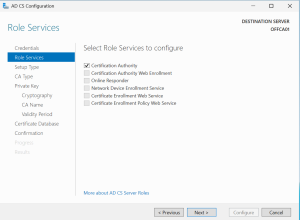

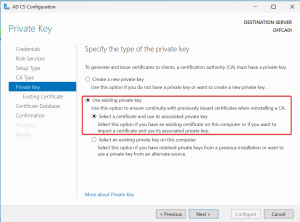

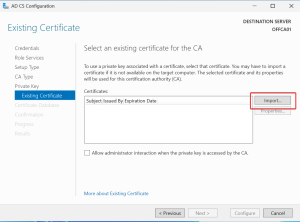

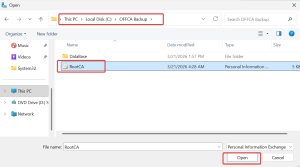

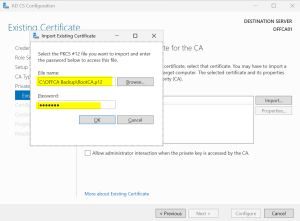

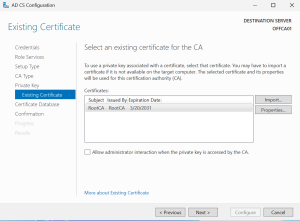

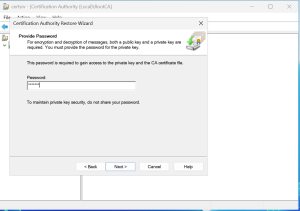

AD CS yapılandırma sihirbazını çalıştırırken “Existing Private Key” ve “Import a certificate and use its associated private key” seçeneklerini seçin.

-

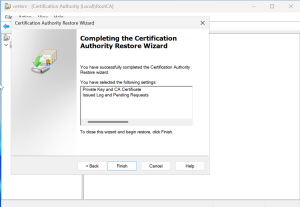

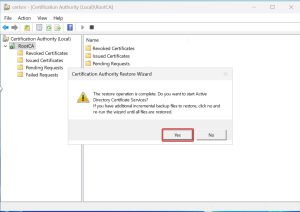

Eski sunucudan aldığınız yedeği restore edin.

-

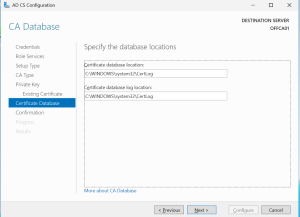

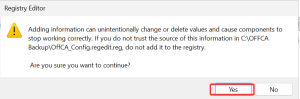

Kurulum tamamlandıktan sonra, aldığınız Registry yedeğini içeri aktarın ve CA servisini yeniden başlatın.

* Sunucunuzu farklı bir isim ile kurmak istediğiniz taktirde eski sunucudan aldığınız regedit export dosyasını notepad ile açarak “CAServerName” değerini yeni atadığınız sunucu adı ile değiştirdikten sonra kaydederek, regedit dosyasını import etmelisiniz.

-

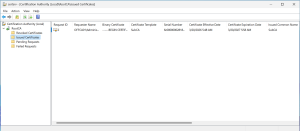

Bu işlemler sonrası, Certification Authority konsolumuzu açtığımızda ise hem yedeklerimizin hem de servisin sağlıklı çalıştığını görebilmekteyiz.

Migration tamamlandığında, Subordinate CA’leriniz hiçbir şey olmamış gibi çalışmaya devam edecektir. Çünkü PKI dünyasında güven, sunucu kasasına değil, sahip olduğunuz özel anahtara (Private Key) bağlıdır.

Aşağıdaki linkler de ilginizi çekebilir.

Faydalı olması dileğiyle…